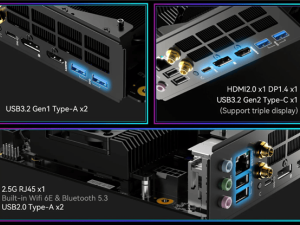

近期,喬治梅森大學(xué)的一項(xiàng)研究發(fā)現(xiàn)了一種名為“nRootTag”的新型攻擊手段,該手段能夠利用蘋果Find My網(wǎng)絡(luò)和設(shè)備的藍(lán)牙地址,實(shí)現(xiàn)對幾乎所有電腦和移動(dòng)設(shè)備的追蹤。

據(jù)悉,“nRootTag”攻擊的核心在于欺騙蘋果的Find My網(wǎng)絡(luò),使其誤將目標(biāo)設(shè)備識(shí)別為丟失的AirTag。AirTag原本是用來幫助用戶追蹤丟失物品的,它會(huì)向附近的蘋果設(shè)備發(fā)送藍(lán)牙信號(hào),這些設(shè)備再通過蘋果的云服務(wù)匿名地將位置信息傳遞給AirTag的所有者。

然而,“nRootTag”攻擊卻巧妙地利用了這一機(jī)制,將臺(tái)式機(jī)、智能手機(jī)甚至物聯(lián)網(wǎng)設(shè)備等非AirTag設(shè)備偽裝成AirTag,從而讓Find My網(wǎng)絡(luò)開始追蹤這些設(shè)備。這種攻擊方法無需蘋果的許可,即可實(shí)現(xiàn)對目標(biāo)設(shè)備的追蹤。

研究人員的實(shí)驗(yàn)結(jié)果顯示,他們不僅能夠精確定位靜止電腦的位置,誤差在10英尺以內(nèi),還能準(zhǔn)確追蹤移動(dòng)電動(dòng)自行車在城市中的行駛路線,甚至能夠重建游戲機(jī)在飛機(jī)上的飛行路徑,并成功識(shí)別出航班號(hào)。這些成果充分展示了“nRootTag”攻擊的強(qiáng)大追蹤能力。

值得注意的是,雖然AirTag的藍(lán)牙地址會(huì)根據(jù)加密密鑰進(jìn)行變化,但攻擊者在沒有管理員權(quán)限的情況下無法在其他系統(tǒng)上進(jìn)行此操作。因此,研究人員并未嘗試修改藍(lán)牙地址,而是開發(fā)了一種高效的密鑰搜索技術(shù),通過找到與藍(lán)牙地址兼容的密鑰,使密鑰適應(yīng)地址,從而實(shí)現(xiàn)了對目標(biāo)設(shè)備的追蹤。

“nRootTag”攻擊的成功率高達(dá)90%,并且能夠在幾分鐘內(nèi)迅速追蹤到目標(biāo)設(shè)備。更為驚人的是,該技術(shù)并不需要高級(jí)管理員權(quán)限提升,而是巧妙地利用了Find My網(wǎng)絡(luò)對設(shè)備信號(hào)的信任機(jī)制,將蘋果的Find My功能轉(zhuǎn)變?yōu)榱俗粉櫣ぞ摺?/p>

這一發(fā)現(xiàn)無疑給設(shè)備安全和隱私保護(hù)帶來了新的挑戰(zhàn)。隨著物聯(lián)網(wǎng)設(shè)備的普及和智能化水平的提高,如何保障這些設(shè)備的安全性和隱私性將成為未來亟待解決的問題。

同時(shí),這也提醒了廣大用戶在使用智能設(shè)備時(shí)需要注意保護(hù)個(gè)人隱私和安全。例如,定期更新設(shè)備軟件、使用強(qiáng)密碼、限制設(shè)備訪問權(quán)限等措施都可以在一定程度上提高設(shè)備的安全性。

對于廠商而言,也需要加強(qiáng)設(shè)備的安全設(shè)計(jì)和防護(hù)措施,從源頭上減少安全隱患。例如,可以通過加強(qiáng)設(shè)備的身份認(rèn)證機(jī)制、提高數(shù)據(jù)加密強(qiáng)度等方式來增強(qiáng)設(shè)備的安全性。

總之,“nRootTag”攻擊的發(fā)現(xiàn)為我們敲響了警鐘,提醒我們在享受智能設(shè)備帶來的便利的同時(shí),也要時(shí)刻關(guān)注設(shè)備的安全和隱私保護(hù)問題。