隨著數(shù)字時代網(wǎng)絡安全威脅不斷升級,網(wǎng)絡安全等級保護2.0(簡稱“等保2.0”)已從行業(yè)建議升級為強制要求。作為企業(yè)網(wǎng)絡架構的基礎支撐,寬帶系統(tǒng)的合規(guī)性直接關系到整體安全防護效能。然而,近期調研顯示,超過60%的企業(yè)在寬帶層面存在顯著安全短板,亟需通過系統(tǒng)性優(yōu)化提升防護能力。

在邊界防護領域,等保2.0明確要求實施精細化訪問控制,但多數(shù)企業(yè)仍依賴默認路由配置。典型問題包括:未根據(jù)業(yè)務需求設置最小權限訪問策略、跨虛擬局域網(wǎng)(VLAN)缺乏隔離機制、遠程接入場景未部署多因素認證等。某金融企業(yè)案例顯示,其辦公網(wǎng)絡因未限制外部IP訪問權限,導致核心數(shù)據(jù)庫被非法掃描達37次/日。專家建議采用下一代防火墻(NGFW)實現(xiàn)應用層流量深度解析,同時建立動態(tài)權限管理系統(tǒng),確保“非授權不可達”原則落地。

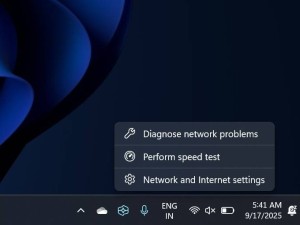

安全審計環(huán)節(jié)的缺失更為普遍。傳統(tǒng)寬帶設備僅保留基礎連接日志,難以滿足等保2.0要求的“6個月日志留存”標準。某制造業(yè)企業(yè)曾因核心交換機未開啟流量鏡像功能,導致異常IP滲透事件無法溯源。改進方案包括:在關鍵節(jié)點部署流量探針實現(xiàn)全流量采集,搭建集中式日志審計平臺支持跨設備關聯(lián)分析。測試數(shù)據(jù)顯示,該方案可使異常行為識別準確率提升至92%。

面對新型網(wǎng)絡攻擊,被動防御模式已顯乏力。調研發(fā)現(xiàn),78%的企業(yè)寬帶未具備AI釣魚攻擊檢測能力,65%未接入威脅情報平臺。某電商企業(yè)曾因防火墻策略未及時更新,遭遇零日漏洞攻擊導致系統(tǒng)中斷6小時。專業(yè)機構建議部署網(wǎng)絡入侵防御系統(tǒng)(NIPS),通過實時威脅情報聯(lián)動建立動態(tài)防護機制。定期滲透測試結果顯示,該方案可使攻擊攔截率提高40%。

構建持續(xù)合規(guī)的安全運營體系成為企業(yè)新課題。安全專家提出三階段實施路徑:首先開展全面差距分析,對照等保2.0標準評估現(xiàn)有架構;其次按業(yè)務重要性分級改造,優(yōu)先加固核心系統(tǒng);最后建立7×24小時監(jiān)測機制,通過自動化工具實時預警合規(guī)風險。某能源企業(yè)實施該方案后,年度安全事件同比下降63%,合規(guī)復審通過率達100%。

網(wǎng)絡安全建設正從“設備堆砌”轉向“體系運營”。專業(yè)服務商可提供從合規(guī)評估到方案落地的全流程支持,通過定制化服務幫助企業(yè)平衡安全投入與業(yè)務發(fā)展需求。隨著等保2.0標準的深入實施,構建主動防御、動態(tài)調整的安全體系已成為企業(yè)數(shù)字化轉型的必然選擇。